A biztonsági alapozó sorozatom fontos részéhez érkeztünk. Már sok olyan jelszóval, adatbiztonsággal kapcsolatos témát ismerünk, ami megnehezíti az életünket. Igen, megnehezíti! Mert mindenhol más jelszót használunk, azt cserélgetjük is időnként, figyelünk az adatbiztonságra. Ez sokkal nehezebb, mint mint az 1234 jelszót használni mindenhol, minden időben. De legalább teszünk egypár dolgot a biztonságunkért. Mutattam egy adattitkosító megoldást is, amivel az adatainkat titkosíthatjuk feltöltés előtt.

Illetve letöltöttük a gmailos leveleinket és elcsodálkoztunk, hogy mennyi minden régi cuccunkat „archivál” a google. Ezért próbálunk kicsit eltávolodni a google és hasonló cégektől. Amivel megint csak kényelmetlen életet élünk, hiszen nincs is jobb, mint amikor mindent egy fiókból intézhetünk: keresés, levelezés, youtube, címtár, fényképeink, ingyen tárhely, drive és még a szöveg és egyéb dokumentumok szerkesztésekre is van mód stb. stb. Ingyen.

Mi az ami a „letöltöttük a leveleinket és a többit” témában gond? Sima szövegállományok tömörítve, amit mindenki, aki a gépedhez ül meg tud nézni. Ami egy nagyon jó példa az adatkezelésre: nem lenne nagy gond, ha a google fiók adatait egy olyan tömörítvényben kapnánk meg, ami legalább a fiók jelszavunkkal van levédve. Logikus? Igen, de nem így van.

Az adatok helyi titkosítása

Kétféle alapmegoldás van:

- magát az adott állományt titkosítjuk

- titkosított lemezre rakjuk őket

A legtöbb operációs rendszer tud telepítéskor, vagy formázáskor olyan partíciókat létrehozni, ami titkosítva tárolja az adatokat. Ez szép és sokan így is hozzák látra a partíciókat, titkosítva.

Ez akkor okozhat gondot, ha az adatokat mozgatjuk két vagy több operációs rendszer közt. Még egy ext4-es fájlrendszer Windows alatti elérése is gondokat okozhat, nemhogy egy titkosított partíció felcsatolása. Így marad az a megoldás, hogy a fájlokat egyesével titkosítjuk (erre rengeteg megoldás van) vagy keresünk olyan eszközt, ami minden operációs rendszeren elérhető.

Ilyen a VeraCrypt

A VeraCrypt egy szabad és nyílt forráskódú lemez titkosítási segédprogram, amely virtuális titkosított lemezt hozhatunk létre egy fájlban, vagy titkosít egy partíciót.

A VeraCrypt alkalmazást a TrueCrypt projektből hozták létre, és azóta biztonsági javításokat kapott, valamint a kriptográfiai hash funkciókkal és a titkosítás optimalizált megvalósításával látták el. Maga a titkosítási algoritmusok erőforrás igényesek, ezért a VeraCrypt-et optimizálták a modern CPU-kra, ami gyorsabb működést tesz lehetővé.

Gyorsaság? Igen, ez is fontos tényező, hiszen hamar abbahagyjuk a titkosítási projektünket, ha elviselhetetlenül lassú és macerás lenne. Így sem lesz egy villámgyors, hiszen ha nagyobb partíciót, meghajtót stb. kezelünk, akkor az hosszabb idő lesz!

Én egy 32gigás USB flash meghajtót titkosítok a példában

Megjegyzendő, hogy a VeraCrypt segítségével hasonló módon hozhatunk létre egy titkosított USB flash meghajtót Linux, Windows és MacOS rendszeren, de a VeraCrypt felhasználói felület kissé eltérő lehet. A használt operációs rendszertől függően (például a fájlrendszer típusa) is különböző lehetőségeket találhat, de a fontos lépések azonosnak. Én (nem meglepő mód) MX Linux alatt, a Test repóban lévő veracrypt_1.23~ds1-0.1~mx17+1 verzióval dolgozom. Érdemes mindig az elérhető legújabbat használni, mert folyamatosan javítják és ellenőrzik ezt az eszközt. Akinek nincs a disztribúciójában, annak ezt a VeraCrypt letöltő oldalt érdemes meglátogatni.

Amire már most felhívom a figyelmet: csak egyféle megoldást, az USB-s flash meghajtó titkosítását mutatom meg, de akár egy titkosított fájlban lévő titkos tárhelyet, de merevlemezt is hasonlóan titkosíthatunk.

VeraCrypt USB flash meghajtó titkosítása – 1. lépés

Miután csatlakoztattuk a géphez a meghajtót, nézzük meg, hogy mi van rajta. Ha azok az állományok kellenek, mentsük le őket! Bár ez nem VeraCrypt téma, de nem árt, ha megszokjuk, hogy előbb ellenőrizzük a lemezeket, hogy nem törlünk semmi fontosat. Minden el fog veszni, amikor az új, titkos USB-t megcsináljuk, ami azon volt.

VeraCrypt USB flash meghajtó titkosítása – 2. lépés

VeraCrypt indítása után kiválasztjuk, mit akarunk. Mi nyilván nem egy titkosított fájlt akarunk létrehozni, hanem egy meghajtót, így a képen látható Select Device-re kattintunk. Igen, angol. Ami kellemetlen lehet, de nem fog gondot okozni, mert minden érthető, és egyszerű.

VeraCrypt USB flash meghajtó titkosítása

VeraCrypt USB flash meghajtó titkosítása – 3. lépés

Megkeressük a kívánt meghajtót. Nem árt, ha nagyon figyelünk, mert több, egyforma méretű, típusú meghajtó közt már problémás lehet, ha nem figyelünk. Itt egyszerű a dolog, hiszen egy ilyen van, és tudom is a csatolási pontot és a szabvány nevét: /32GB és /sdi. Szokjuk meg, hogy, akár a csatolási pontokat kétszer ellenőrizzük le! Ha letitkosítunk egy partíciót, amit nem kellene, akkor azon lévő adatok örökre elvesznek!

VeraCrypt USB flash meghajtó titkosítása

Majd visszaugrik az első panelre, és már indulhat is a fontos lépés. Create Volume – azaz kötetet akarunk csinálni. A következő képernyőn választjuk ki a Create a volume within a partition/drive lehetőséget.

VeraCrypt USB flash meghajtó titkosítása – 4. lépés

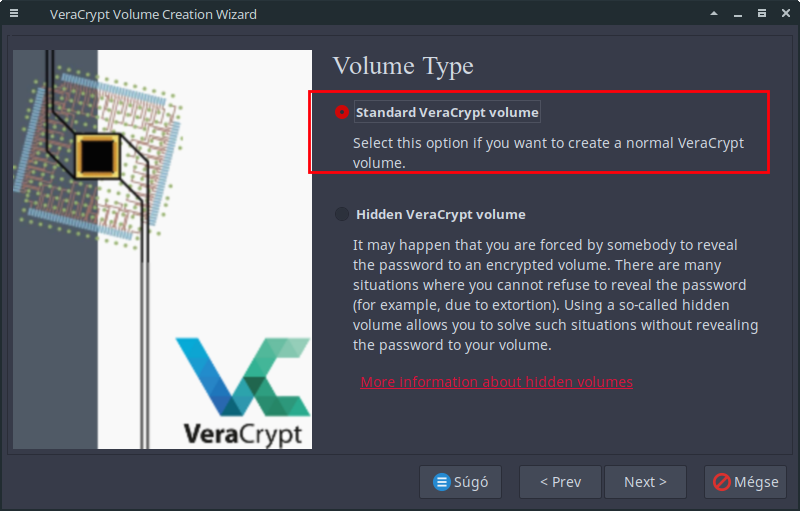

Ez a panel már döntést igényel. Én nagyon zanzásítva írom le és kérek minden szakembert, hogy ne kössön bele. Akit mélyebben érdekel, annak érdemes a panel alján lévő linkelt információkat elolvasni!

VeraCrypt egyszerű, vagy haladó?

Van a VeraCrypt Standard kötet, amivel egy partíciót, vagy titkosított kötetet hozhatunk létre. Ez egy titkos tároló, amiben tartjuk a fájlokat. A Hidden VeraCrypt volume ennél kicsit többet tud. A titkos rekeszeden belül létrehoz egy másikat, egy „belső” rekeszt. Így, ha a titkosított partíciód jelszavát ki kell adnod, akkor sem látnak bele a másik, a „belső” rekeszedbe. Még a létezést sem észlelik, így a ténylegesen fontos anyagaidat védeni tudod, úgy, hogy a „vallatód” abban a hitben lesz, hogy hozzáfért mindenhez: megadtad a titkos jelszavadat és ő látja azt, amit engedsz neki. Én most az egyszerűbben, a Standard megoldást mutatom meg. A következő lépésben meg kell adni a VeraCrypt titkos kötet helyét. Ez a panel nagyon hasonlít az elsőhöz, itt is nagy figyelemmel járj el! Majd bekéri a felhasználói illetve a root jelszót. Ez az a jelszó, amivel a gépeden tevékenykedsz, nem az amivel titkosítasz majd! Rákérdez, hogy valóban akarod a partíciót formázni? Itt még visszaléphetsz, de ezután már bajosabb lesz!Az eredeti bejegyzés a blogomban jelent meg. Nézz rá időnként a bolgra is, mert ide nem minden kerül át, csak ami ebbe a profilba is beleillő!

VeraCrypt USB flash meghajtó titkosítása – 5. lépés

A következő panel már komolyabb döntéseket kíván. Milyen titkosítási algoritmust akarsz és milyen legyen a Hash algoritmus. Ez egyéni döntés, sokféle, akár többféle titkosítási megoldást is tud, így akinek ilyen igénye van, annak a két, a panelból elérhető linken lévő infókat érdemes tanulmányozni. Alapesetben bármelyik jó lesz, hiszen nem atomtitkokat védünk, hanem az egyszerű felhasználóktól, adatkukucskálók akarjuk megvédeni az USB flash meghajtónkat. Magyarul: ha máshoz kerül, nem tudjon kíváncsiskodni.

VeraCrypt titkosítási módja

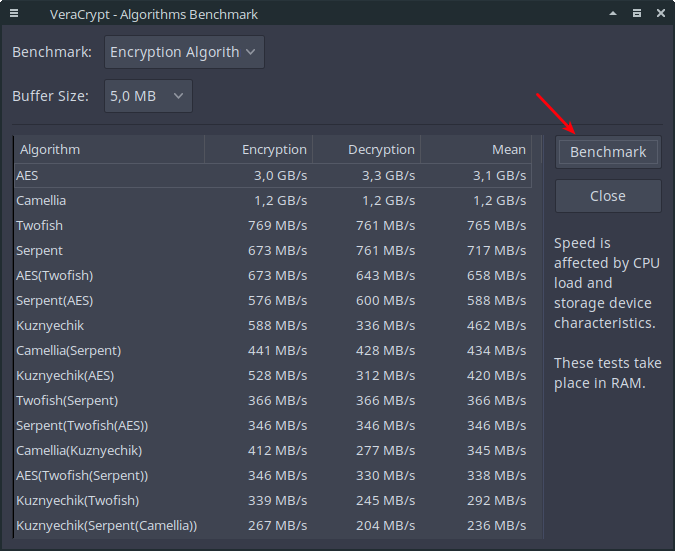

Benchmark: tesztelni tudjuk a titkosítási sebességet. Ez fontos! Bár mindenki a lehető legnagyobb titkosítást szeretné, katonai szintűt, de azért egy átlaggépen nem lenne jó, ha negyedórát titkosítaná a kétoldalas LibreOffice doksinkat, amiben nem a láthatatlanná tévő kenőcs receptjét, vagy az aranycsinálás képletét, hanem a heti bevásárlási listánkat...

Gyors? Lassú, de biztonságosabb?

A fájlméretnél adjuk meg azt, ami megszokott, és általában használt. Majd kis idő múlva kiszámolja a titkosítási sebességet. Ahogy látni igen eltérő lesz.

Általánosságban elmondható, hogy az erősebb titkosításhoz nagyobb idő kell. Ha nem akarunk a későbbiekben sokat várni egy-egy fájlműveletre a VeraCrypt-tel titkosított USB flash meghajtónkon, akkor legyünk mértékletesek. Válasszuk az, ami még elviselhető, de a lehető legerősebb. Én ezt a USB flash meghajtót a legegyszerűbb (AES) titkosítással oldom meg, ez a leggyorsabb, amit a VeraCrypt tud. Azaz a legtöbb esetben az alapbeállítás jó lesz. Next.

VeraCrypt USB flash meghajtó titkosítása – 6. lépés

Jelszavak, PIM és keyfiles. Sok hozzáfűzni valóm nincs. A jelszó legyen jó, az, hogy használsz mást is, az egyéni döntés. A keyfile egy kulcsfájl, aminek a meglétét ellenőrzi a VeraCrypt. Megadhatsz egy már meglévő fájlt, de generáltathatsz egyet a VeraCrypt-tel. Ami fontos: hiába tudod a jelszavadat, ha a kulcsfájl nincs meg! Ami azt is jelenti, hogy bár egy másik gépen is meg tudod nyitni a VeraCrypt-tel titkosított USB flash meghajtódat, ha csak akkor ha arra is rámásolod a keyfile-t. Ha esetleg otthon maradt... akkor az kellemetlen.

Minimum kell ez a kettő!

PIM: egy szám, egy pinkód. Ha ezt bepipálod, akkor a következő panelom meg kell adni. Érdemes használni.

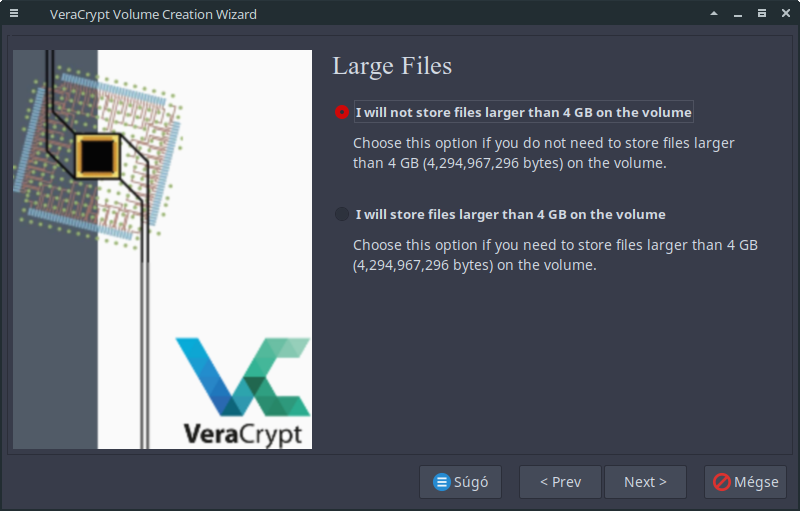

VeraCrypt USB flash meghajtó titkosítása – 7. lépés

Milyen méretű fájlokat tárolsz? Ez dönti majd el a fájlrendszer típusát, amit a következő panelon adhatsz meg. Jól gondold át, mert van, amit minden operációs rendszer alatt láthatsz, de van ami nem. Ha van Windows-os gép, amin használni akarod, akkor... Ha nem nagyon indokolt, akkor nem gyors formázz, hanem várd meg, ami lefut a normális formázás.

Rákérdez, hogy akarod-e más rendszer alatt is használni, legyen a felső, mert akkor jó eséllyel Winows is felismeri.

Ne a gyorsformázást használd!

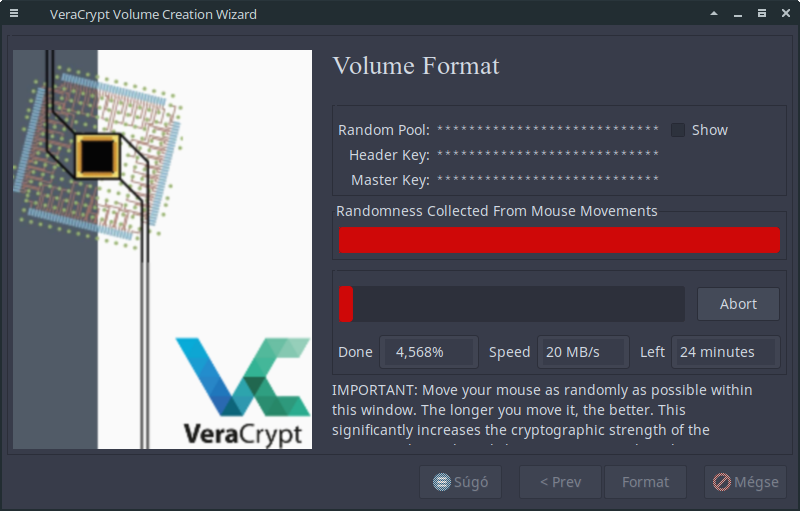

Megkér, hogy mozgasd az egeret összevissza, Tedd meg, ezzel egy random kulcsot generál, ami neki kell. Majd ha eléri kész, akkor Format. Ez kis időt igénybe vesz, ha nagyobb a meghajtó, akkor akár órákat is. Így akkor érdemes egy nagyobb lemez titkossá tételének a VeraCrypt-tel, ha biztosan van annyi időd, amíg azt megteszi. Természetesen ezalatt is használhatod a gépedet, csak az adott adathordozót nem.

Mozgasd az egeret!

Nem fél perc lesz a formázás!

VeraCrypt USB flash meghajtó titkosítása – 8. lépés

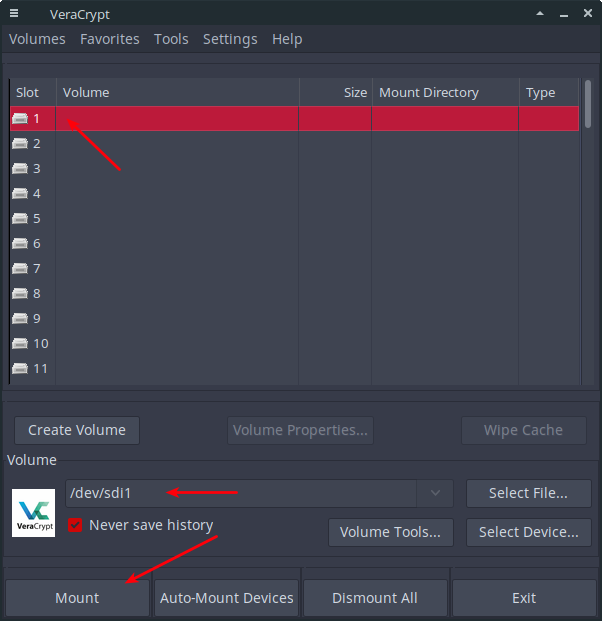

Ezután már nincs más feladat, csak kiválasztani a lemezt és megadni a jelszót, esetleg a PIM-et, a kulcsfájlt, ha használtunk, és lassan (mérettől függően) a VeraCrypt felcsatolja és pont úgy használhatjuk, mint bármely egyéb lemezt.

Nyomj a Mount-ra, és akkor megadhatod a jelszót

Bár egyértelmű, de csak olyan gépre tudjuk felcsatolni a VeraCrypt-es titkosított USB flash meghajtónkat, amin van működőképes VeraCrypt.

Amire érdemes figyelni, de ez máshol is így van: ha végeztünk a használattal, nem csak kirántjuk a VeraCrypt-es titkosított USB flash meghajtónkat, hanem ahogy fel, úgy le is csatoljuk. Ezzel nagy biztonsággal elmondható, hogy az írási művelet befejeződik, a titkosítással végez, és le tudja zárni a futó folyamatokat.

Ennyi. Az egész művelet egy óra volt, mert teljesen formáztam a lemezt, de ha ugyanekkora titkosított USB flash meghajtót csak gyorsformázok, akkor az egész nem több mint öt perc.

A képeket a shutter programmal mentettem és firkáltam össze :)

Pár link a blogból, ami ezzel foglalkozik:

- Kikerül közel egymillió e-mail cím és jelszó….

- Jelszó generálás – egyszerűen

- Gmail mentés és adatbiztonság

- Szemét eltávolítása – Rendszer karbantartás

- MX Linux – titkosítás

- MX Linux – biztonság alapozó

- Jelszavak biztonsága

Igen, akinek pedig a titkosított tároló fájl kell, annak sem kell várni. Zoli nagyszerű videójában ott is lesz a megoldás. Érthetően, és egyszerűen! :)

https://www.youtube.com/watch?v=k4v7oX7nLb4&index=20&list=PL8PRlc2bco1S1...

Ennyi :) Az eredeti bejegyzés a blogomban jelent meg. Nézz rá időnként a bolgra is, mert ide nem minden kerül át, csak ami ebbe a profilba is beleillő!

Hozzászólások

Csak annyit tennék hozzá,

Beküldte 444tibi -

Értékelés:

Csak annyit tennék hozzá, leírom hogy én lassan 10 éve hogy csinálom, hátránya hogy kisebb hellyel lehet 'garázdálkodni' de jelszavak, fontosabb mentett mailok esetében ez nem probléma:

A megadottak szerint létrehoztam egy TrueCrypt konténert, nálam ez 256M méretű amit elhelyeztem a Dropbox felhőtárhelyemen.

Ebben vannak a legfontosabb, erős, ezért (számomra) nehezen fejbe tartható banki jelszavak, a valamilyen okból archivált e-mailek, hitelkártya, közművek adatai, belépési accountok, szerelmes levelek, összes eddigi barátnőmről a pucér képek stb. Jelenleg a 256M konténer majd' 10 év használattal 70% foglaltságú, van még hely.

Mivel a Dropbox és a Vera, vagy leánykori nevén TrueCrypt multiplatformos applikációk, ezért minden eszközömön, Win, Linux, Android működnek, bármelyiken bármi változást, a konténerbe egy fájl betételét vagy átírását azonnal, vagy ha netet kap akkor leköveti minden rendszeren. Mindig kéznél van a telefonon, könnyedén szerkeszthető a tartalma asztali gépen, nekem ez így nagyon bejött. Telefon, pc váltásnál kb. 5 perc és megvan minden fontos dolgom.

8-16 gigákat szerintem átlagember az igazán fontos cuccaival 1000 év alatt sem tölt meg, és a pendrive otthon maradt, elveszett, meggübbedt, ráléptek, pont okostelefonon kéne róla valami és pont nincs OTG kábel 50 kilométeres környéken stb.

Csak annyit tennék hozzá,

Beküldte balacy -

Értékelés:

mindkét megoldásnak (adathordozó és a tárhelyen) meg van a maga létjogosultsága szerintem. És a hibái is. Én a mega-t használom, és sokkal nagyobb adatfájlok miatt 3,8gigás titkosított tárolókat.

A következő rész pont ez lett volna :)

Csak annyit tennék hozzá, Csak annyit tennék hozzá,

Beküldte 444tibi -

Értékelés:

Banyek ne haragudj!! Nem tudtam hogy a következő a felhőtárhely alapú megoldás lenne a sorozatodba.

Leközölhetnéd a cikket mert igen pongyola a hozzászólásom, csak mint ötletadó de a megvalósításra nem tér ki.

Bocsi mégegyszer.

Csak annyit tennék hozzá, Csak annyit tennék hozzá,

Beküldte balacy -

Értékelés:

Lesz cikk, hiszen érdekes a téma :) Csak idő kell, amig összerakom. A felhő tárhelyek ellen az egyik legnagyobb ellenérv, hogy nem biztonságosak. Ezt ki lehet védeni ezzel a megoldással.