A 1Password egy előfizetéses alapon működő jelszókezelő, amely beépített védelmi megoldást vezetett be az adathalász (phishing) URL-ekkel szemben annak érdekében, hogy segítséget nyújtson a felhasználóknak a rosszindulatú weboldalak azonosításában, és megakadályozza a fiókhoz tartozó hitelesítési adatok jogosulatlan megszerzését.

A 1Password (hasonlóan más jelszókezelőkhöz) nem tölti ki automatikusan a bejelentkezési adatokat olyan weboldalon, amelynek URL-je nem egyezik meg a felhasználó jelszéfében eltárolt címmel. Bár ez önmagában is védelmet nyújt az adathalász kísérletekkel szemben, azonban egyes felhasználók megpróbálhatják manuálisan megadni hitelesítő adataikat egy rosszindulatú weboldalon. A 1Password szerint kizárólag erre a védelmi mechanizmusra támaszkodni biztonsági szempontból nem elegendő, mivel a felhasználók továbbra is áldozatul eshetnek az úgynevezett typosquatting támadásoknak. Typosquatting során a támadók elgépelést tartalmazó vagy megtévesztően hasonló domainneveket regisztrálnak. Ilyenkor a felhasználók azt feltételezhetik, hogy a weboldal megbízható, a jelszókezelő azonban valamiért nem töltött be, vagy a jelszószéf zárolt, ezért manuálisan adják meg bejelentkezési adataikat.

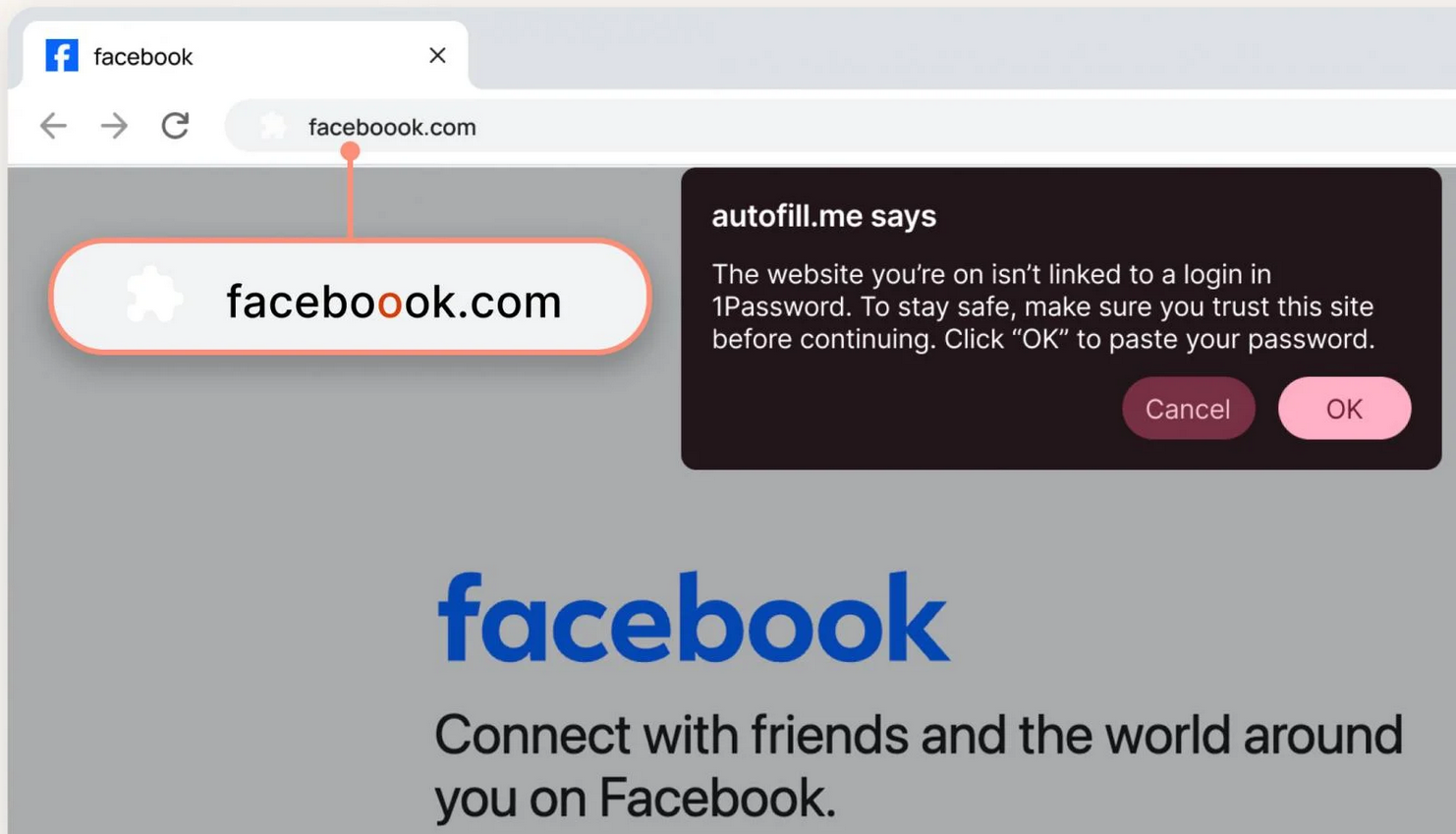

Ezen kockázat csökkentése érdekében a 1Password egy további védelmi réteget vezet be, egy felugró figyelmeztetést, amely értesíti a felhasználókat a lehetséges adathalász támadás kockázatról. A vállalat egy Facebook-domainhez kapcsolódó typosquatting példán keresztül mutat rá arra, hogy az extra „o” betű az URL-ben könnyen elkerüli a figyelmet, főleg, ha az oldal többi eleme hitelesnek tűnik (1. ábra).

Az új funkció automatikusan engedélyezésre kerül az „individual” és a „family plan” előfizetéssel rendelkező felhasználók számára, míg vállalati környezetben az adminisztrátorok manuálisan aktiválhatják azt az alkalmazottak részére a 1Password adminisztrációs felületén, az Authentication Policies beállításain keresztül.

A jelszókezelő szolgáltató kiemeli, hogy az adathalász fenyegetések volumene és hatékonysága jelentősen megnőtt az olyan AI-alapú eszközök elterjedésével, amelyek segítségével a támadók nagyobb mennyiségben és kifinomultabb módszerekkel képesek csalási kísérleteket végrehajtani.

A 1Password az Egyesült Államokban 2000 fő részvételével készített felmérése szerint a válaszadók 61%-a vált adathalászat áldozatává, míg 75% egyáltalán nem ellenőrzi az URL-eket a hivatkozásokra való kattintás előtt. Vállalati környezetben egyetlen felhasználói fiók kompromittálódása is lehetőséget teremthet a támadók oldalirányú mozgására a hálózatokon és rendszereken belül. Az elemzés szerint az alkalmazottak egyharmada több munkahelyi fiókhoz azonos jelszót használ. A résztvevők közel fele úgy véli, hogy az adathalászat elleni védekezés elsősorban az IT-részleg feladata, 72% pedig elismerte, hogy korábban gyanús hivatkozásra kattintott. A megkérdezettek többsége emellett kényelmesebbnek tartja a gyanús üzenetek törlését, mint azok jelentését.