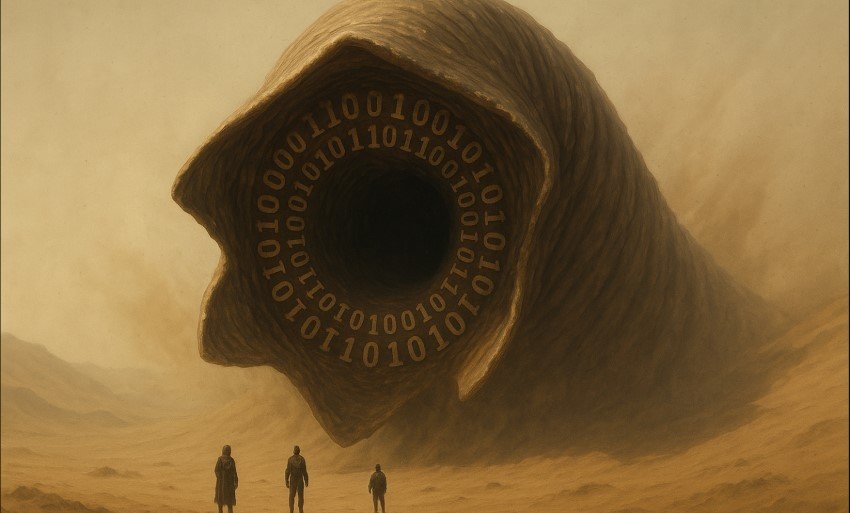

Áprilisban már hírt adtunk a Shai-Hulud ellátásilánc-támadási kampányról, amely most új szintre lépett, és mára egy sokkal kiterjedtebb kompromittálási hullámmá nőtte ki magát. Az Aikido malware-kutató csapata új elemzésében összesen 373 rosszindulatú package-verziót azonosított 169 különböző npm-csomagnév alatt. Az alapvető cél továbbra is változatlan: fejlesztői munkaállomások és CI/CD-környezetek hitelesítő adatainak eltulajdonítása, majd ezen hozzáférések felhasználása további csomagok kompromittálására. Ami most változott, az a támadás mérete és a terjesztési mechanizmus: a kártevőt kifejezetten buildrendszerekben történő futtatásra tervezték, ahol npm- és GitHub-hozzáféréseket szerez meg, majd megbízható publikációs folyamatokat kihasználva újabb kompromittált csomagokat terjeszt.

A TanStack továbbra is a legnagyobb érintettségű csomagcsoport, ugyanakkor az újonnan feltárt kompromittált kör már jóval szélesebb: az érintett package-ek között megtalálhatók többek között az @squawk, @uipath, @tallyui, @beproduct, @mistralai, @draftlab, @draftauth, @taskflow-corp és @tolka scope alá tartozó csomagok, valamint több nem scope-olt npm-csomag is.

A kártékony payloadot kifejezetten CI/CD- és fejlesztői környezetek kompromittálására optimalizálták. A kártevő GitHub tokeneket, npm tokeneket, GitHub Actions OIDC tokeneket, AWS hitelesítő adatokat és instance metadata információkat, Kubernetes service account fájlokat, HashiCorp Vault tokeneket és lokális Vault endpointokat, környezeti változókat, valamint lokálisan tárolt titkokat próbál megszerezni. A malware emellett laterális terjedési logikát is használ. Az ellopott tokenek felhasználásával megpróbálja felkutatni azokat a package-eket, amelyek publikálására az áldozat jogosultsággal rendelkezik, módosítja a package archive-okat, beágyazza a rosszindulatú dependency-t, verziószámot emel, majd új kompromittált release-eket publikál. Ez a fenyegetést jóval veszélyesebbé teszi egy hagyományos infostealer malware-nél. A cél már nem csupán az aktuális áldozat kompromittálása, hanem az áldozat release-hozzáférésének felhasználása további fertőzési láncok létrehozására.